Questa pagina si propone di aiutare a rimuovere .Thor Virus gratis. Le nostre istruzioni coprono anche come è possibile recuperare qualsiasi file di .Thor.

L’articolo qui sotto, il focus è su un virus molto minaccioso e nocivo – .Thor. Si rientra nella categoria di malware Ransomware-basato ed è responsabile per la crittografia del tuo recente e/o comunemente usato file, nonché per quanto riguarda ti ricatta per soldi più tardi, dopo la crittografia effettiva ha avuto luogo. Tali minacce sono forse quelle più pericolose che possono verificarsi nel mondo cibernetico.

Il gruppo di malware noto come Ransomware è costituito da virus molto dannosi, che sono diversi, ma tutti sono molto difficili da affrontare. Anche i professionisti, che sono stati nel settore del software per anni, possono risultare molto complicato per combattere tali programmi maligni. Fondamentalmente, ci potrebbero essere vari tipi di virus basati su Ransomware con differenti modi di funzionamento. La caratteristica comune tra loro è che essi sono programmati per chiedere un riscatto in cambio di annullare qualunque cosa hanno fatto. Il paragrafo successivo dà migliore comprensione delle diverse versioni di Ransomware.

Il particolare programma descritto in questo articolo, .Thor, appartiene al sottotipo di crittografia di file di Ransomware. Questi programmi sono noti per rendere i file inaccessibili per l’utente interessato bloccandoli con una chiave di crittografia complesse. È davvero terrificante per scoprire che le minacce nella notifica che viene visualizzato sullo schermo dopo il processo di codifica del file sono in realtà vere, come i file indicati come codificati sono davvero inaccessibili a voi. Gli hacker poi vogliono farvi credere che l’unico modo di ottenere i dati indietro è a loro pagare il riscatto richiesto ulteriore minacciando è circa il futuro dei tuoi file. C’è anche bloccaggio di schermo Ransomware: questi prodotti sono progettati per bloccare il monitor coprendolo con un’enorme riscatto-esigente notifica e facendovi in grado di utilizzare una qualsiasi delle caratteristiche del sistema. Ancora una volta, è necessario pagare una certa somma di denaro al fine di sbloccare il vostro monitor ed essere in grado di accedere alle caratteristiche del tuo computer e i programmi installati su di esso. Dispositivi mobili non sono inoltre sicuro. Si potrebbe prendere la versione mobile di questi virus sul tuo telefono o tablet. Questo tipo di Ransomware, ancora una volta, rende lo schermo del vostro dispositivo completamente inaccessibile a voi mettendo un avviso di riscatto enorme su di esso. Lo schema è sempre lo stesso – si viene avvisati che mai si sta per accedere nuovamente al dispositivo se non si completa il pagamento richiesto. Ransomware potrebbe essere utilizzato anche per la fabbricazione di cyber criminali pagano per le loro azioni. Ad esempio, molte agenzie nazionali di sicurezza e di intelligence utilizzano virus con lo stesso codice per convincere alcuni hacker a pagare per le loro attività illegali o per rendere i propri sistemi inaccessibile per loro e uscire loro attività nocive.

Tali programmi maligni potrebbero essere trovati su vari luoghi sul web. Non c’è nulla di sicuro e nessuna fonte concreta. Tuttavia, secondo i rapporti delle infezioni registrate, la maggior parte di loro hanno successo a causa di cliccando su falso pop-up durante la navigazione o aprire un messaggio di spam e relativi allegati. Il virus infetta automaticamente il dispositivo nel primo caso, come essa si presenta come un drive-by download. Nel caso più comune, .Thor potrebbe essere assistito da un Trojan horse e questi due compagni terribili potrebbero essere in agguato all’interno di una lettera di sospettosa insieme. Una volta è iniziare la lettura di tale lettera, il Trojan sfrutta ogni debolezza del tuo PC e si insinua il Ransomware all’interno di esso. Naturalmente, esistono altre possibili fonti, come torrenti, siti Web contagiosa e shareware. Per essere completamente precisi, nulla poteva trasportare Ransomware con esso fino a quando è su Internet.

Non importa esattamente come avete incontrato il virus, una volta .Thor è all’interno del sistema, ha accesso completo alle unità. In primo luogo, il programma maligno viene completata una scansione completa di loro, cercando di determinare quali sono di maggiore importanza per voi. Quindi tutti i dati rilevati che corrisponde a quella descrizione diventa vittima della crittografia con una chiave doppia-parte forte. Infine, una minacciosa notifica viene visualizzata sul monitor ed essere informato circa il destino sfortunato dei tuoi file. Per quanto riguarda la lotta contro questo malware va, per la nostra grande delusione, non c’è niente di completamente funzionale contro Ransomware. Potrebbe riuscire a rimuovere il virus stesso, ma il tuo file rimanga crittografati non importa di che cosa è procedere con. Il nostro Consiglio è di NON pagare i soldi richiesti, ma per cercare di combattere .Thor te stesso. A tale scopo abbiamo creato la Guida di rimozione qui sotto. Non possiamo promettere e decifrare che i file, ma esso sarà certamente di aiuto sbarazzarsi del virus, che è un punto cruciale.

Nome .Thor Tipo Ransomware Livello di pericolo Alta (Ransomware è di gran lunga la peggiore minaccia si incontrano) Sintomi Niente c’è molto da mostrarvi un’infezione è in atto. Molto pericoloso, soprattutto perché non ci sono segni. Metodo di distribuzione Il cosiddetto malvertising – distribuzione di pop-up falso; email spam; pagine web infette.

Comportamento di Thor

- Spettacoli falsi avvisi di sicurezza, popup e annunci.

- Rallenta la connessione a internet

- Thor disattiva il Software di sicurezza installati.

- Thor si connette a internet senza il vostro permesso

- Comportamento comune di Thor e qualche altro testo emplaining som informazioni relative al comportamento

- Si distribuisce attraverso pay-per-installare o è in bundle con software di terze parti.

- Ruba o utilizza i vostri dati confidenziali

- Reindirizzare il browser a pagine infette.

- Modifica le impostazioni Browser e Desktop.

- Si integra nel browser web tramite l'estensione del browser di Thor

- Thor spettacoli annunci commerciali

Thor effettuate versioni del sistema operativo Windows

- Windows 8

- Windows 7

- Windows Vista

- Windows XP

Attenzione, più anti-virus scanner hanno rilevato malware possibili in Thor.

| Software Anti-Virus | Versione | Rilevazione |

|---|---|---|

| VIPRE Antivirus | 22224 | MalSign.Generic |

| Malwarebytes | 1.75.0.1 | PUP.Optional.Wajam.A |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program ( 00454f261 ) |

| Dr.Web | Adware.Searcher.2467 | |

| NANO AntiVirus | 0.26.0.55366 | Trojan.Win32.Searcher.bpjlwd |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| McAfee-GW-Edition | 2013 | Win32.Application.OptimizerPro.E |

Geografia di Thor

Rimuovere Thor da Windows

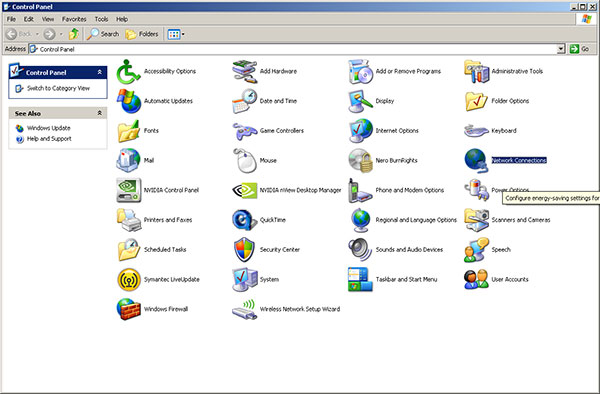

Rimuovere Thor da Windows XP:

- Trascinare il cursore del mouse a sinistra della barra delle applicazioni e fare clic su Start per aprire un menu.

- Aprire il Pannello di controllo e fare doppio clic su Installazione applicazioni.

- Rimuovere l'applicazione indesiderabile.

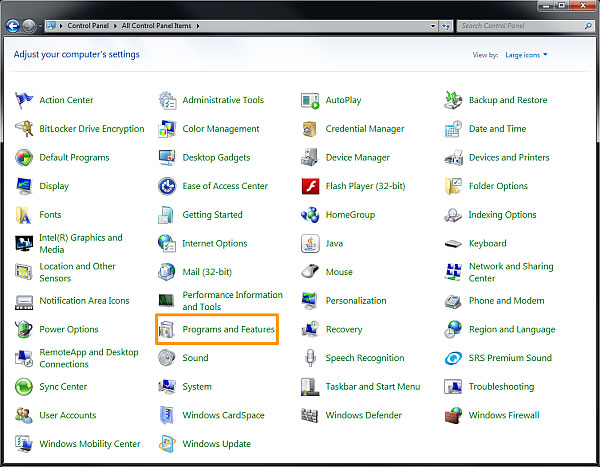

Rimuovere Thor da Windows Vista o Windows 7:

- Clicca l'icona del menu Start sulla barra delle applicazioni e selezionare Pannello di controllo.

- Selezionare Disinstalla un programma e individuare l'applicazione indesiderabile

- Tasto destro del mouse l'applicazione che si desidera eliminare e selezionare Disinstalla.

Rimuovere Thor da Windows 8:

- Tasto destro del mouse sullo schermo Metro UI, selezionare tutte le applicazioni e quindi su Pannello di controllo.

- Vai a disinstallare un programma e fare clic destro l'applicazione che si desidera eliminare.

- Selezionare disinstallare.

Rimuovere Thor dal tuo browser

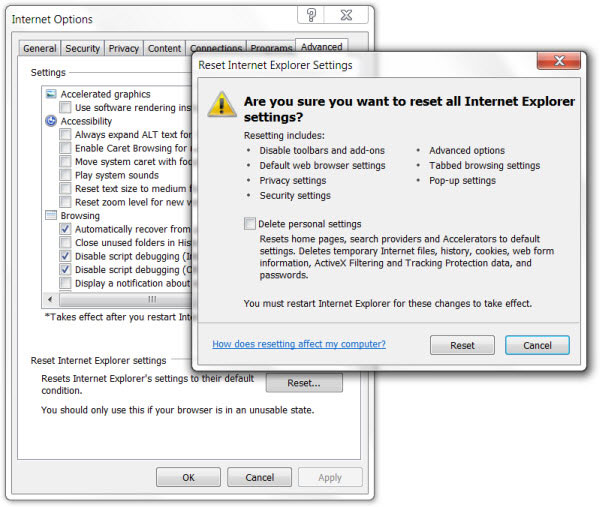

Rimuovere Thor da Internet Explorer

- Andare per Alt + T e fare clic su Opzioni Internet.

- In questa sezione, passare alla scheda 'Avanzate' e poi clicca sul pulsante 'Reset'.

- Passare al → 'Reset impostazioni di Internet Explorer' poi su 'Elimina impostazioni personali' e premete sull'opzione 'Reset'.

- Dopo questo, fare clic su 'Chiudi' e andare per OK per avere le modifiche salvate.

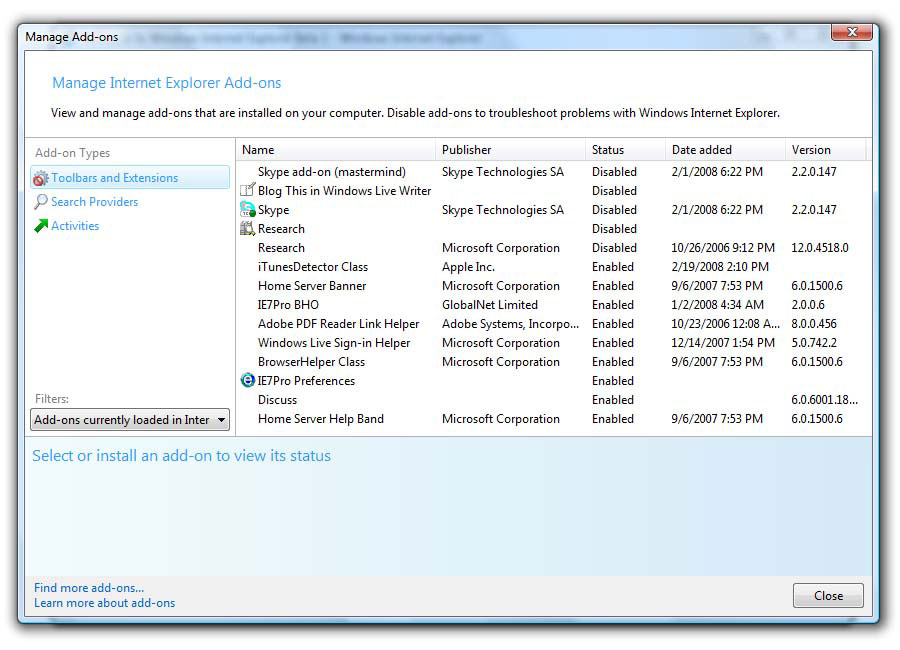

- Clicca sulle linguette Alt + T e andare per Gestione componenti aggiuntivi. Spostare le barre degli strumenti ed estensioni e qui, a sbarazzarsi delle estensioni indesiderate.

- Fare clic su Provider di ricerca e impostare qualsiasi pagina come vostro nuovo strumento di ricerca.

Eliminare Thor da Mozilla Firefox

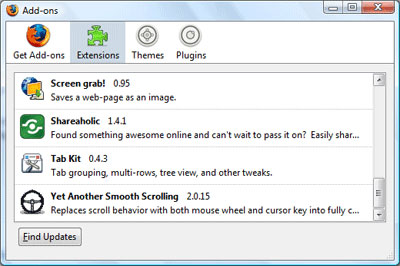

- Come avete il browser aperto, digitare about:addons nel campo URL indicato.

- Muoversi attraverso la lista di estensioni e Addons, eliminare gli elementi avendo qualcosa in comune con Thor (o quelli che si possono trovare familiarità). Se l'estensione non viene fornito da Mozilla, Google, Microsoft, Oracle o Adobe, si dovrebbe essere quasi sicuro che hai per cancellarlo.

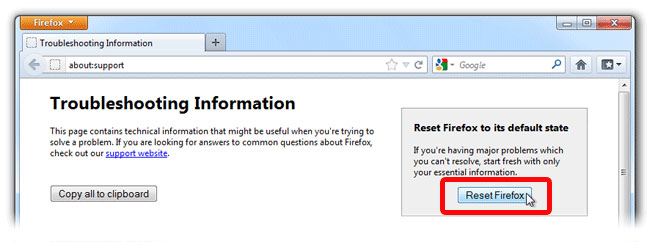

- Quindi, reimpostare il Firefox in questo: spostare a Firefox -> Help (aiuto nel menu per gli utenti OSX) -> Informazioni di risoluzione dei problemi. Infine,reimpostare il Firefox.

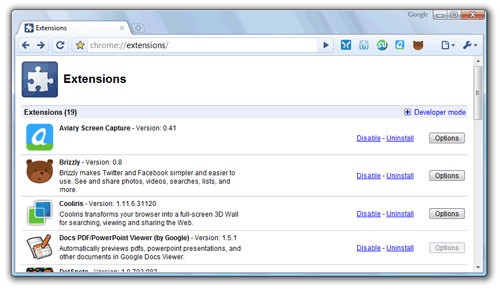

Terminare la Thor da Chrome

- Nel campo URL visualizzato, digitare chrome://extensions.

- Date un'occhiata alle estensioni fornite e prendersi cura di quelli che trovate inutili (quelli legati alla Thor) eliminandola. Se non sapete se uno o l'altro deve essere eliminato una volta per tutte, disabilitare temporaneamente alcuni di loro.

- Quindi, riavviare Chrome.

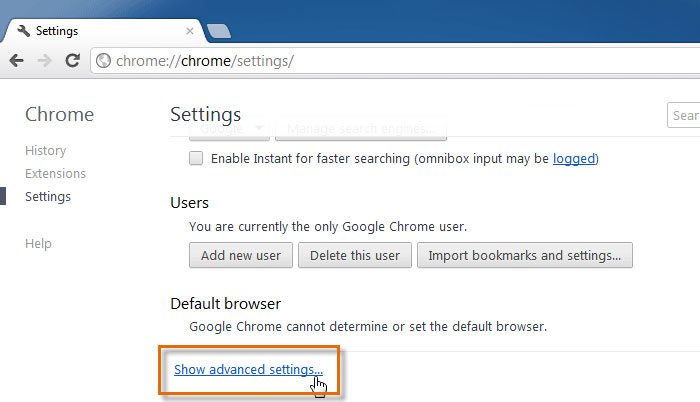

- Facoltativamente, si può digitare in chrome://settings nella barra URL, passare a Impostazioni avanzate, spostarsi verso il basso e scegliete resettare le impostazioni del browser.